腾讯安全发布企业网络安全年度报告:每周18%的企业染毒

继发布数据隐私报告之后,腾讯安全近日正式对外发布《2018企业网络安全年度报告》(以下简称《报告》),勒索病毒与挖矿木马成企业安全两大主要威胁。同时《报告》预测,2019年以供应链攻击为代表的网络犯罪活动将成主流,维护网络安全和网络秩序仍是当下亟需解决的重要问题。

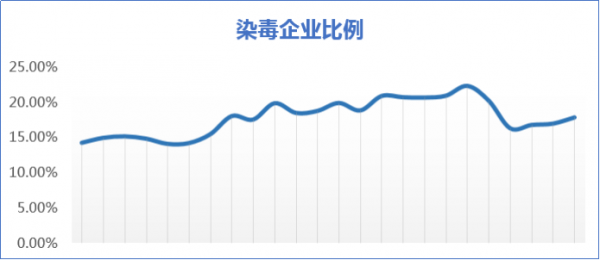

企业信息安全问题日趋严峻:每周约18%企业染毒

产业互联网时代,以人工智能、物联网为代表的高新技术,推动经济高质量发展的同时,也使企业网络安全面对更大的风险挑战。《报告》显示,国内每周平均有18%的企业存染毒情况,严重影响企业正常的生产经营。从企业用户感染病毒类型来看,风险软件、蠕虫后门、感染型病毒位居前三,分别为50%、9%、6%。其中,风险软件行为主要包括“流量推广”、“刷流量”、“骚扰广告”、“构建僵尸网络”、“隐私窃取”等恶意行为。《报告》提醒广大企业应高度重视风险软件所带来的安全问题。

(图:国内企业染毒企业比例)

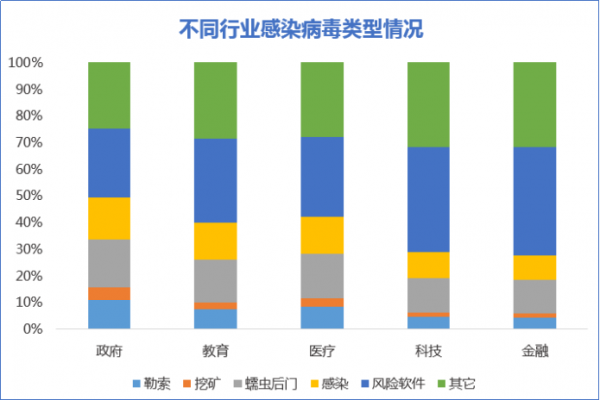

《报告》指出,政府、教育、医疗等传统领域更易受到勒索病毒、挖矿木马等类型病毒感染;而科技、金融等新兴行业则易受风险软件威胁,对于此类行业,窃取机密数据往往是黑客发动攻击的首要目的。从各行业感染病毒对比来看,医疗、教育行业感染病毒最为严重,金融行业感染病毒相对较少,另外各行业感染风险软件情况较为平均。

(图:不同行业感染病毒类型情况)

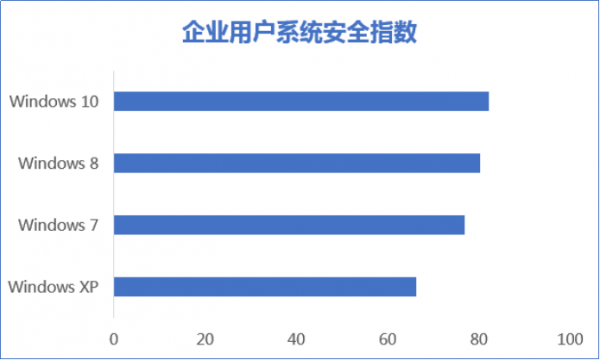

在企业终端系统安全状况方面,《报告》显示,企业终端使用Win10的用户系统安全度最高,使用WinXP的用户安全度最低;在企业终端漏洞修复方面,约83%的Windows操作系统存在高危漏洞未及时修复,给黑客入侵提供了极大的便利。

(图:企业用户系统安全指数)

除此以外,企业终端Windows操作系统存在14%脆弱性配置占比,也从侧面说明部分企业资产管理并不到位。从存在的高风险脆弱性配置类型来看,包括身份鉴别和网络安全访问控制风险,一旦被黑客利用,黑客可远程登录计算器执行任意操作,极有可能带来信息泄露等严重问题。

2018企业安全面临两大威胁:勒索病毒与挖矿木马

数字加密币的匿名性和非法交易的特性为病毒木马黑色产业提供了天然的催化剂,整个2018年勒索病毒和挖矿木马成为影响企业网络安全的两大主要威胁,给企业和个人财产安全带来了严重的经济损失。

事实上,早期的勒索病毒通常利用钓鱼软件、社工等攻击方式,传播规模量相对较小。但随着美国国家安全局遭黑客攻击、“永恒之蓝”工具被利用,加之近年数字加密币的盛行,勒索病毒感染逐渐呈现愈演愈烈的态势。对于2018年企业安全来说,勒索病毒已成其首要威胁。《报告》显示,GandCrab、GlobeImposter、Crysis等勒索病毒家族位列国内活跃榜前三,高价值的企业服务器成为其首选攻击目标。

(图:2018国内勒索病毒活跃Top榜)

以GandCrab勒索家族为例,当第一代GandCrab的后台被海外安全公司入侵之后,病毒作者在一周内便发布了GandCrab2,而后又迅速升级成GandCrab3,至今已升级至GandCrab5。目前,GandCrab5主要利用恶意广告软件、水坑攻击、钓鱼邮件、GrandSoft漏洞利用工具包等多种方式进行传播,一旦企业信息系统感染该勒索病毒,大量数据和文件将会被不法黑客加密,给企业造成的损失不可估量。

除了勒索病毒,受数字货币加密币的价值影响,挖矿木马自2017年下半年开始逐渐开始进入普通用户的视野。以最常见的比特币和门罗币为例,2017下半年比特币和门罗币价值暴涨,尽管2018年下半年有下降,但价值仍高于2017年之前,整个2018年病毒木马整体呈上涨趋势。

(图:2018年企业感染挖矿病毒趋势)

根据腾讯安全御见威胁情报中心监测数据,2018企业用户感染挖矿木马的总量总体呈现上升趋势。从4月PhotoMiner木马入侵FTP、SMB服务器实施挖矿到7月不法黑客利用Apache Struts2高危漏洞植入KoiMiner挖矿木马,再到8220团伙利用企业服务器挖矿事件,挖矿木马至今依然持续活跃。腾讯安全专家预测2019年挖矿木马依然是企业安全的重要威胁之一。

为避免企业用户受到勒索病毒与挖矿木马的安全威胁,《报告》建议广大企业网管,加固基础设施服务器,修补服务器安全漏洞,关闭不必要的端口和文件共享;同时加强员工网络安全防护意识,切勿轻易下载不明软件程序,及时备份重要的数据文件。

专家预测:2019年供应链攻击或成企业安全最大威胁

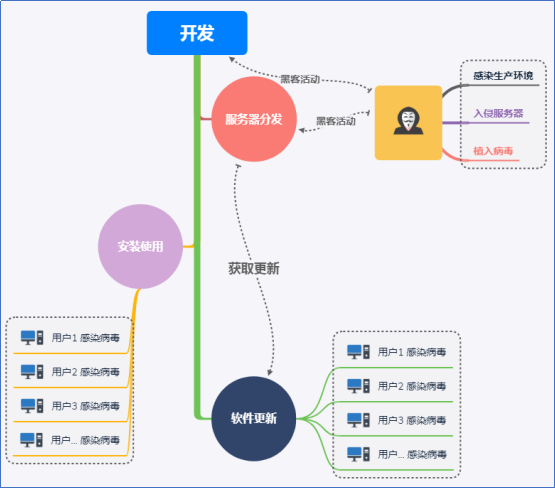

与传统行业供应链类似,互联网行业的产品通常从供应商到消费者使用,期间经历开发、分发安装、使用、更新等环节,而供应链攻击则是指黑客通过攻击各环节的漏洞,植入恶意病毒木马,达到传播木马的目的。

纵观近几年的网络攻击趋势,针对软件供应链的攻击变得愈发频繁。从早年爆出的“棱镜计划”,到近期的Heartbleed漏洞、NotPetya勒索病毒爆发以及爆出的各种数据泄露事件,供应链攻击不再是高级攻击的专属招数,逐渐与广大用户的生活贴近,随时都会带来严重损害。

(图:供应链攻击流程介绍)

其中,更新劫持是最为常见的供应链攻击环节,这是指当软件安装在用户机器上后进行日常更新时,黑客劫持更新链接,用恶意木马取代用户原本要下载的更新版本。以17年Petya勒索病毒攻击乌克兰某会计软件厂商为例,不法黑客首先攻击该厂商,随后将恶意更新链接推送给用户,导致Petya勒索病毒的大爆发,给普通用户造成巨大的网络安全威胁。反观国内,2018年12月腾讯安全御见威胁情报中心预警大范围的木马传播,分析结果显示,某知名软件后台服务器被入侵,导致软件更新时,被定向至黑客服务器下载恶意木马,进而导致超10万用户被感染。

由于被攻击者来说没有任何感知,供应链攻击长期以来备受作恶团伙青睐。腾讯安全技术专家预测,2019年全球范围内供应链攻击活动仍会继续,日常网络攻击中也出现越来越多的供应链攻击手段。对此,技术专家建议软件厂商使用可信、正规的安全开发工具,产品发布前严格进行安全检测;对于普通用户,建议养成良好的上网习惯,尽量在官网等正规渠道下载安装软件,推荐安装并保持腾讯电脑管家等安全软件实时开启状态,以防黑客攻击。

相关阅读

发改委:加强新型基础设施建设,推进工业互联网与5G商用

英伟达CEO黄仁勋:云游戏永远不可能替代游戏 PC

个人云盘:阿里云无影,百度网盘、腾讯微云争霸?